2026년 2월의 드림핵 노트 🌱

안녕하세요, 드림핵입니다.

어느새 2월도 막바지입니다!

이제 해도 길어지고 날씨도 따뜻해지고 있으니, 슬슬 패딩은 정리하고 봄옷을 준비하는 드림핵 유저 분들도 많으시겠죠? 이런 환절기야말로 가장 감기를 조심해야 한다는 점 명심해 주세요!

2월의 드림핵 노트는 아래의 소식을 담고 있습니다!

신규 콘텐츠 공개! 🆕

📌 보안 사고를 피하는 필수 가이드! Security Awareness Training 출시!

CTF 관련 안내사항 📢

📌 GMDSOFT 채용연계형 CTF, Dreamhack CTF 절찬리 진행중!

Discord 뱃지 기능 업데이트 📛

📌 드림핵에서 얻은 업적을 디스코드에서도 자랑해 보세요!

기능 업데이트 및 오탈자 수정도 담고 있으니, 이번 달의 드림핵 노트도 많이 확인해 주시길 바랍니다!

──────────────────────────────────────────────────────────

신규 콘텐츠 공개! 🆕

이번 달 신규 콘텐츠는 Security Awareness Training Path 입니다!

각종 정보 위협에 시달리는 현대인들의 필수 보안 역량을 길러주는 Path입니다.

하루가 멀다 하고 들려오는 정보 유출, 피싱, 계정 탈취 소식. 이제는 개발자가 아니라 누구든지 기본적인 보안 역량을 탄탄히 길러야 한다는 점!

혹시 업무에 노트북이나 PC를 이용하고 계신다면, 이번 Security Awareness Training Path 를 꼭 놓치지 마시길 바랍니다!

※ Security Awareness Training Path 는 드림핵 구독 서비스 Starter Plan 이상을 구독 중이신 경우 무료로 수강하실 수 있습니다.

CTF 관련 안내사항 📢

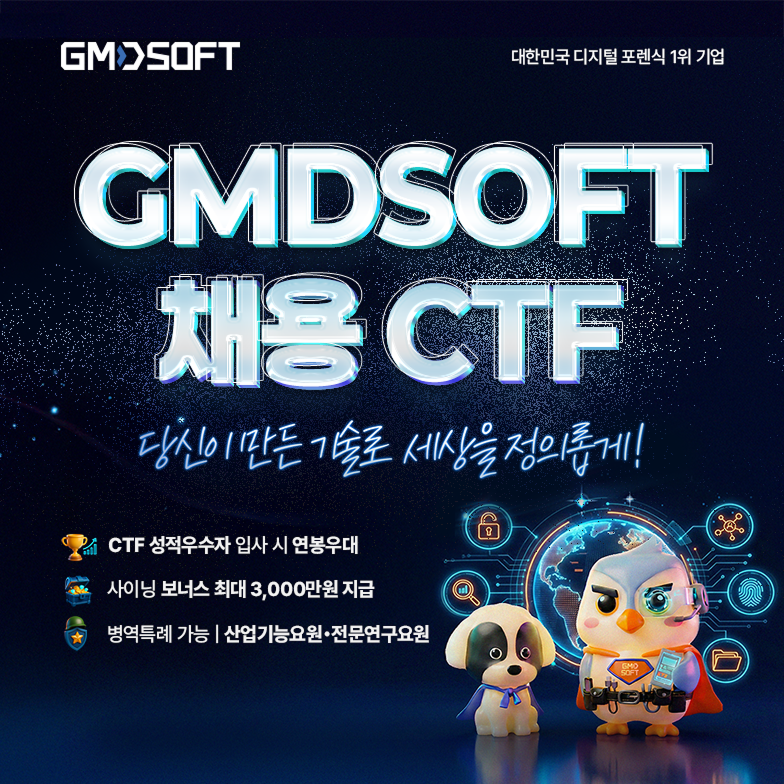

시스템 해킹이나 포렌식에 관심이 많으신가요?

2026 GMDSOFT 채용연계형 CTF 를 꼭 놓치지 마시길 바랍니다!

국내 최고의 디지털 포렌식 기업, GMDSOFT의 구성원이 될 수 있는 기회!

사이닝 보너스, 연봉 우대와 같은 특혜는 물론, 병역특례까지. 좋은 대우와 성장의 기회를 놓치지 마시길 바랍니다!

자세한 내용과 참여 방법은 아래 링크에서 확인해주세요!

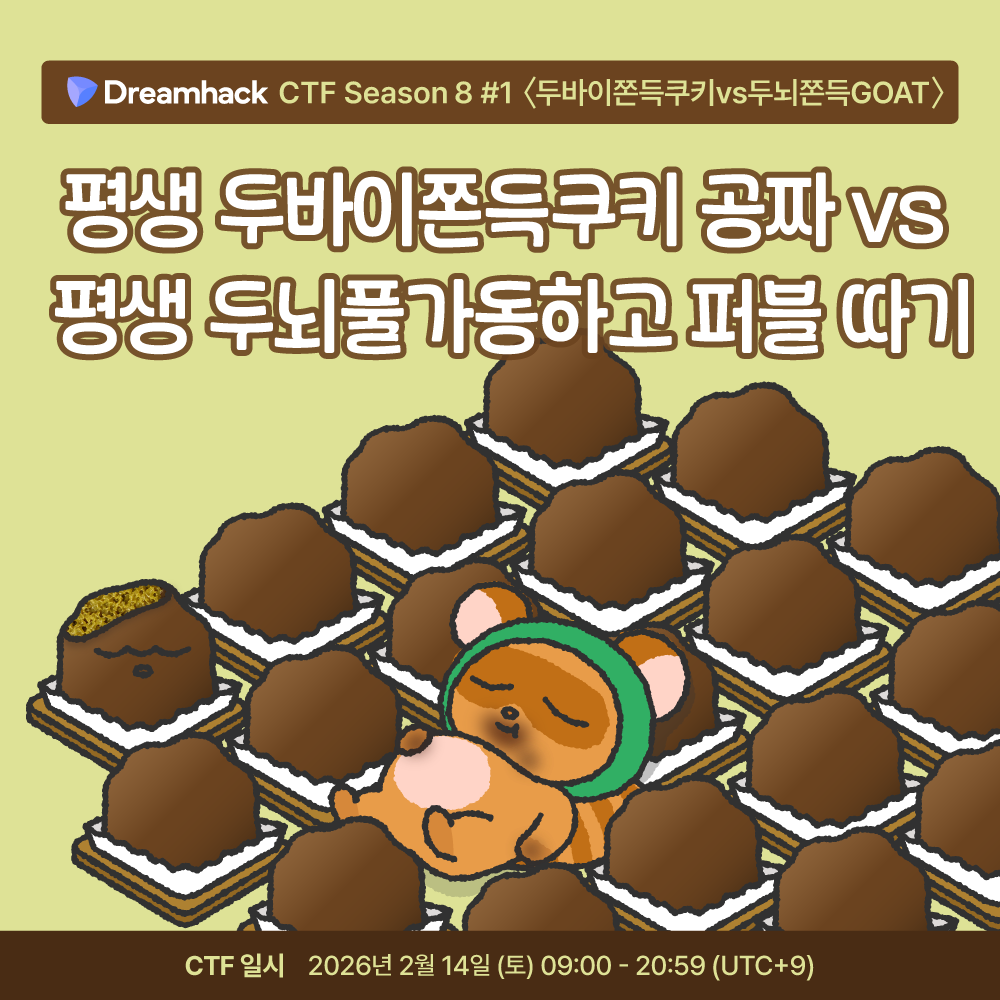

Dreamhack CTF Season 8도 계속해서 진행하고 있습니다!

2월 14일에 진행된 Pwn 라운드를 시작으로, 3월 7일에는 Web 라운드가 진행될 예정입니다. 지금도 참여신청 할 수 있으니, 잊지 말고 꼭 신청해 주세요!

바뀐 Dreamhack CTF에 대해 자세히 알고 싶으시다면, 작년 12월의 드림핵 노트를 참고해 주세요

Dreamhack CTF의 일정은 Dreamhack CTF 구글 캘린더에서 편하게 확인하실 수 있습니다

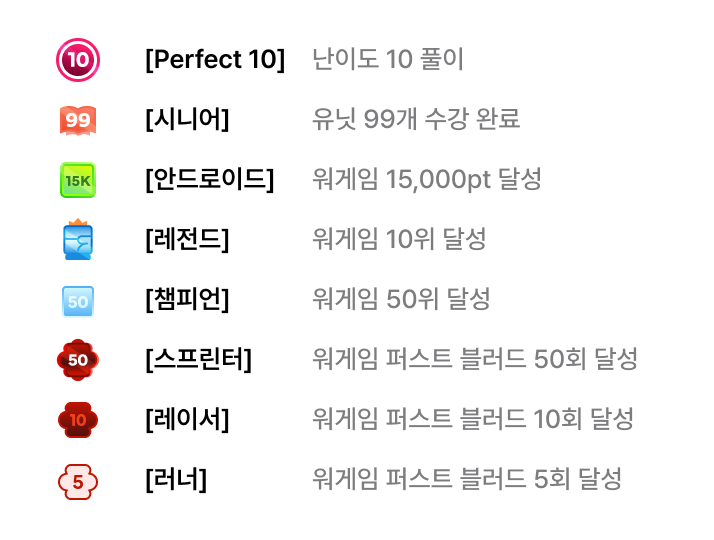

Discord 뱃지 기능 업데이트 📛

Dreamhack 구독자 분들을 위한 특별한 기능이 배포되었습니다.

"나 '레전드' 칭호 얻었는데, 디스코드에선 아무도 몰라주네?"

그동안 밤새워 CTF를 풀고, 어렵게 획득한 수많은 업적들... 혼자만 간직하기엔 너무 아깝지 않으셨나요? 이제 /badge 기능을 통해 내 Discord 프로필에 가장 빛나는 뱃지를 달아보세요!

✨구독자 전용 혜택

획득한 업적 중 가장 자랑하고 싶은 것을 선택해 보세요.

-

내 Discord 프로필 옆에 멋진 뱃지가 실시간으로 부착됩니다.

-

'Perfect 10', '레전드' 등 희귀 뱃지로 채널 내 존재감을 뽐내세요.

🚀 설정 방법 (봇 전용 채널)

이 기능은 bot-commands에서만 사용할 수 있습니다.

1. 계정 연동이 처음이라면?

►

/connect입력 후 드림핵 계정과 연동해 주세요.

2. 구독자라면?►

/badge명령어를 입력하고 원하는 뱃지를 선택하세요!

[설정하러 바로가기]

여러분의 최애 뱃지는 무엇인가요? 지금 바로 장착하고 채팅창에서 자랑해 주세요!

그 외 업데이트

🎺 Wargame - 이제 UCC 출제가 가능합니다.

🎺 Wargame - Dreamhack Tools가 리뉴얼되었습니다.

🐛 Lecture - Command Injection 강의를 통해서 Ngrok을 이용하는 경우에 대해 자세한 설명이 추가되었습니다.

🐛 Lecture - DreamCommunity 강의 내 워게임의 플래그를 구하는 방식을 명시했습니다.

강의 오탈자 제보

<Exploit Tech: _IO_FILE Arbitrary Address Read> 12 ~ 45 -> 12 ~ 43

<[WHA-S] Background: File Vulnerabilities for Linux> 마운트할 떄 주로 사용됩니다. → 마운트할 때 주로 사용됩니다.

<실습: 게시판 기능 구현하기> 첫 번쪠 → 첫 번째

<Tools> 진행하실 떄 → 진행하실 때

<모의해킹> 넓고 얉은 범위 → 넓고 얕은 범위

<IDOR> 했을 떄 → 했을 때

<Windows ROP with GS> DLL 주소 유출 밎 → DLL 주소 유출 및

<Windows ROP with GS Code 주소 유출 밎 → Code 주소 유출 및

<Background: HTTP/HTTPS> 헤드 → 헤더

- 번호가 잘못 매겨져 있던 부분들을 수정했습니다.

- img 태그는 닫는 태그가 없다는 설명을 추가했습니다.

구글 크롬을 실행한 화면 →파이어폭스를 실행한 화면

<배경지식: Flask> 12번 라인은 전달받은 변수 arr에서 1번째 원소를 출력하는 예시입니다. -> 12번 라인은 전달받은 변수 arr에서 1번 인덱스의 원소를 출력하는 예시입니다.

──────────────────────────────────────────────────────────

항상 감사합니다! 드림핵 노트를 통해서 보고 싶은 내용이 있다면 댓글로 알려주세요!

다음달 드림핵 노트에서 만나요!👋